디지털포렌식&침해사고 대응

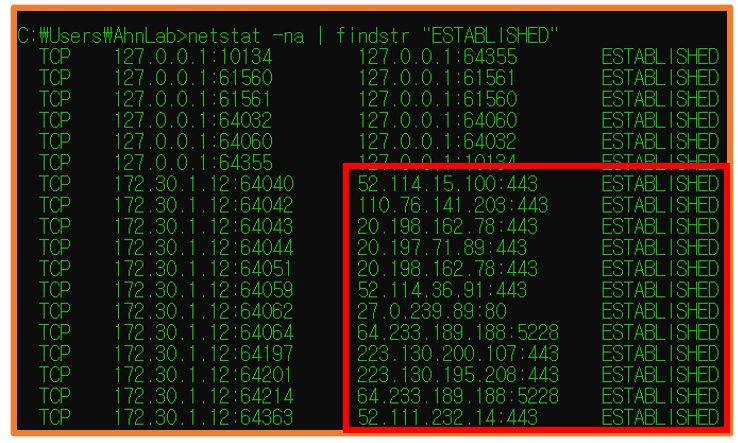

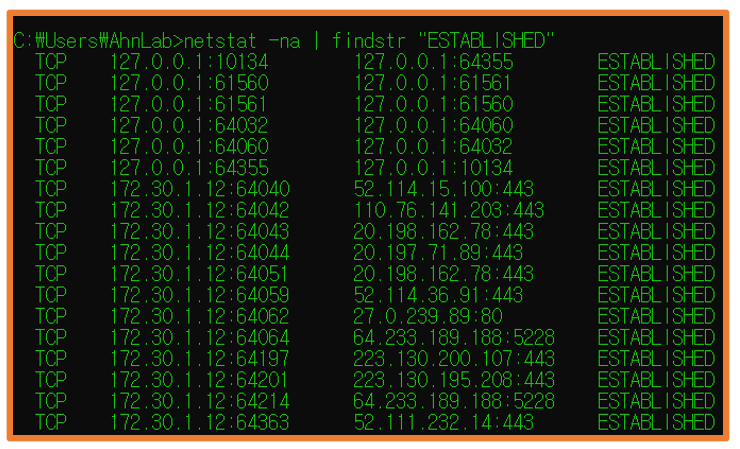

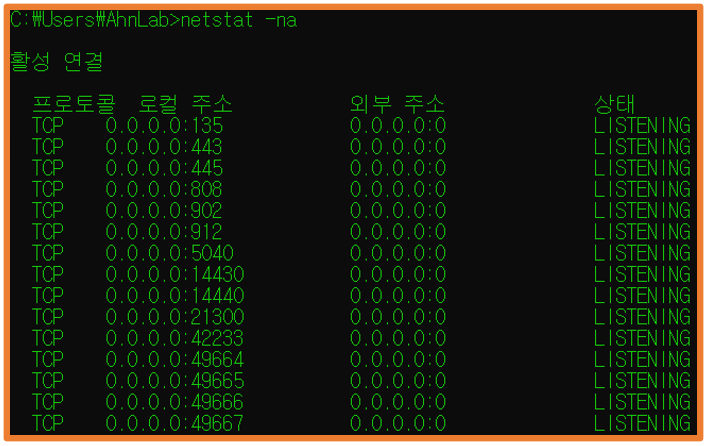

네트워크 접속 기록을 통한 악성 IP 찾기 & Netstat 명령어 사용법 및 IP 검색 사이트 사용법 휘발성 정보인 네트워크 접속 기록은 공격자의 IP를 검색하는데 중요한 단서를 제공합니다.애널리스트로서 최초로 이상 징후가 발생한 PC나 서버를 만나면 제일 먼저 수집하는 정보 중 하나는 네트워크 접속 기록인데, 본 포스팅에서는 이 네트워크 접속 기록을 통해 어떻게 정상 IP와 비정상 IP를 구분하고 분석에 활용할 수 있는지 알아보겠습니다.내용은 어렵지 않으니까 제 컴퓨터로 천천히 따라 할 수 있을 것 같아요.cmd창을 열고 “net stat na” 라고 명령을 입력하면 아래와 같은 화면이 나타납니다.LISTENING 상태인 것도 때로는 중요하지만 본 포스팅에서는 일단 접속된 기록을 통해 ip를 구분해 보겠습니다.이렇게 명령어를 사용하면 아래쪽에 ESTABLISHED 세션이 설립되며, 연결된 IP도 확인할 수 있습니다.

그러면 연결된 정보만 보면 안 될까요? 너무 정보가 많아서 보기 불편할 수도 있어요아래 명령어는 netstat-na 에서 제시된 명령어 중 문자열 필터링에서 “ESTABLISHED” 가 존재하는 문자열만 필터링하는 옵션입니다.findstr 명령이 Windows에 없으면 이 명령이 안 통하는 경우도 있습니다. findstr 명령어를 설치하면 간단하게 해결할 수 있습니다.

아래 사진 보면 연결된 외부 IP 목록과 포트가 보이시나요?보통 443, 80포트는 http, https포트에서 웹 서버 통신을 할 때 연결이 됩니다. 공격자 IP가 아닐 확률이 있지만 배제하는 것이 아니라 브라우저를 통한 외부 원격지에서 파일 다운로드와 같은 경우의 수가 있기 때문에 모두 확인하는 습관을 가지는 것이 중요합니다. 그 밖에 널리 알려진 Well-Known 포트도 마찬가지입니다.이렇게 분석해보면 AWS나 MS, 구글 IP도 잘 확인할 수 있지만 그런 경우에도 정상적으로 연결될 확률이 조금 높습니다.

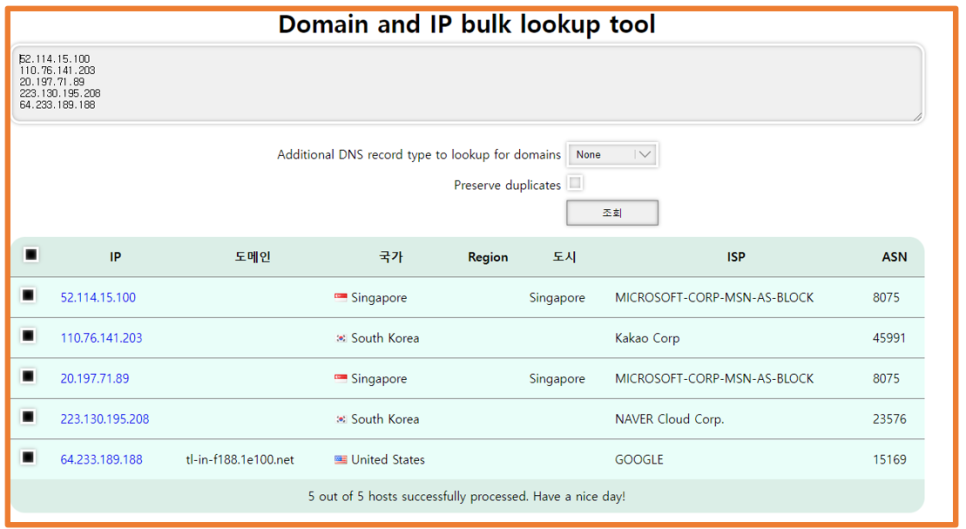

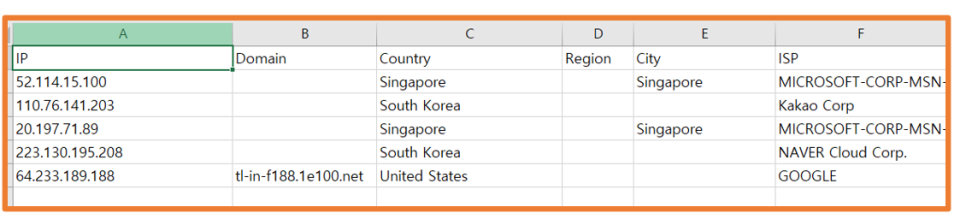

가장 먼저 의심해야 할 부분은 원격 연결에 대한 포트입니다.SSH나 RDP와 같은 접속이 관리되지 않는 IP로 연결되면 놓치지 말고 IP 목록을 메모해 두세요.Domain and IP bulk look toolko.infobyip.com “의심 IP를 메모해 놨으면 서버 관리자에게 확인을 요청하고 이 IP는 우리가 관리하지 않는 IP다”라고 하면 되는데 잘 모르겠다. 할 수도 있어요 그럴 때는 위 홈페이지에 접속해서 IP조회를 해 보시면 도움이 되실 겁니다.위 사이트는 ‘IP search bulk’라는 사이트로, 보통 외부 공인 IP를 검색하고 사설은 검색하는 의미가 조금 떨어집니다.

검색 결과입니다 마이크로소프트, 카카오톡, 네이버 이런 ISP 회사들이 보이네요이런 회사들은 외국 IP지만 공격자 IP일 확률은 좀 낮아요. 하지만 이런 검색 도중 외국 국가의 ISP가 나오지 않는 IP는 의심해 볼 만한 IP입니다. 위 사이트의 좋은 점은 여러 IP를 한꺼번에 검색할 수 있고, 그 검색 결과도 엑셀로 다운로드 할 수 있습니다.

이 기능은 보고서를 작성할 때 매우 유용합니다.아래와 같이 엑셀로 정리해주기 때문에 필요한 부분만 캡처하여 보고서에 삽입할 때 유용합니다.

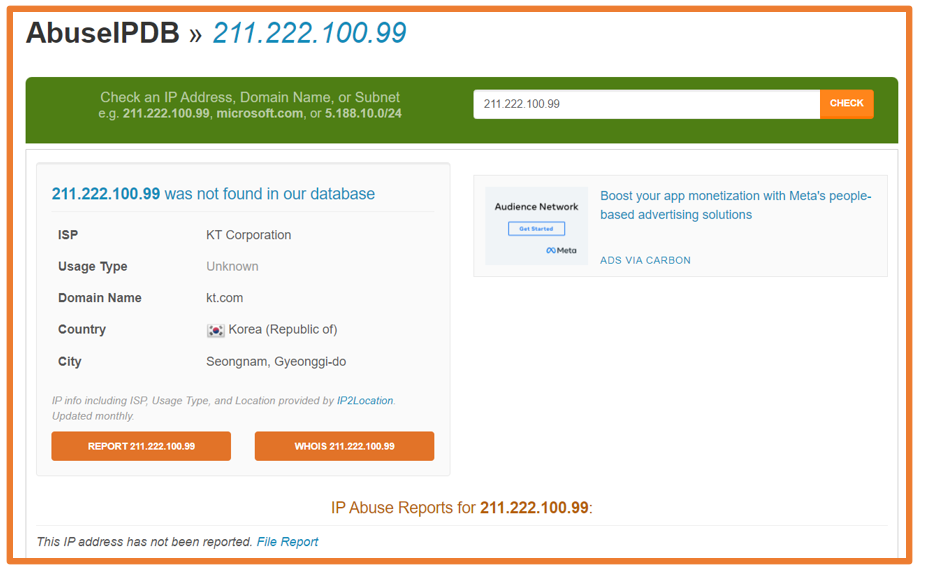

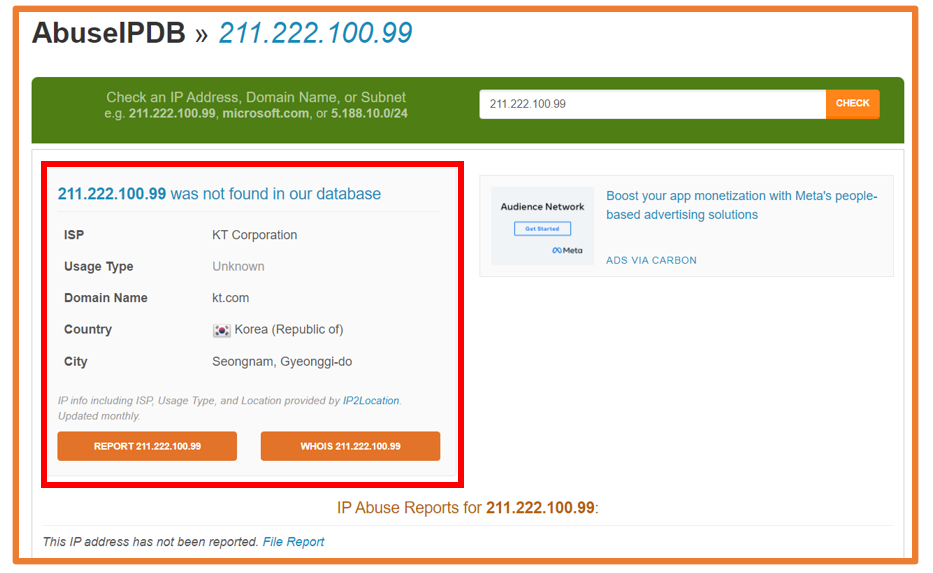

악성 공격자 IP를 구분하는 또 다른 방법은 abuseip 사이트를 이용하는 건데요.이 사이트는 스팸, 봇넷, DDOS, Brutforce 히스토리가 있는 IP를 검색할 수 있는 사이트입니다.

AbuseIP DB making the internet safer , one IP at a time Report abusive IPs engaging in hacking attempts or other malicious behavior and help fellow sysadmins ! Report IP Now Check the report history of any IP address to see if anyone else has reported malicious activities . Use our powerful free API to … www.abuseipdb.com

이런 식으로 제 IP를 입력하면 데이터베이스에는 없다고 뜨는 게 나와요 공격적인 히스토리가 없기 때문이죠.

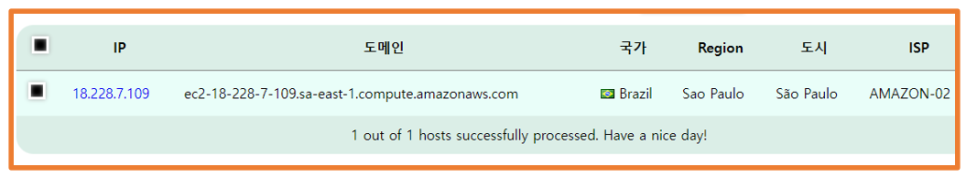

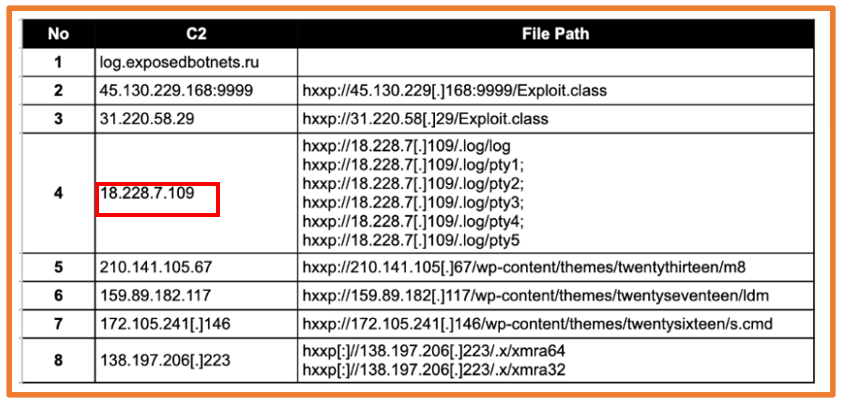

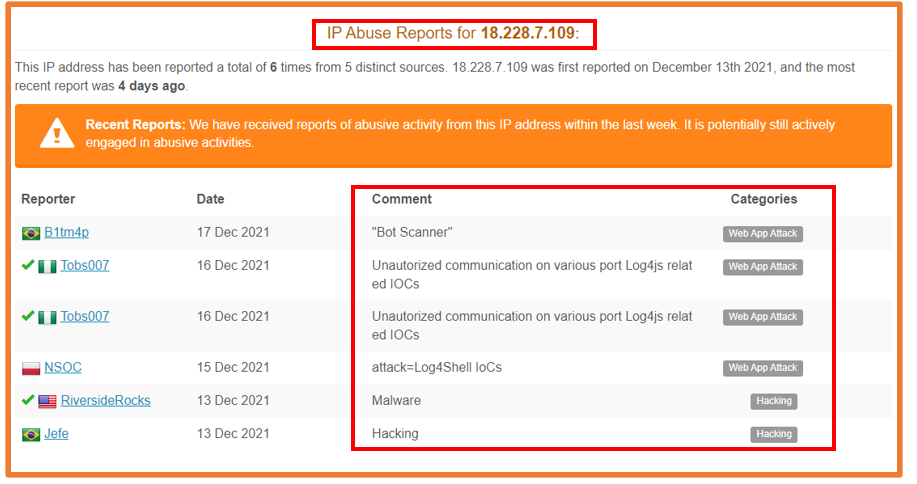

아래 IP 목록은 현재 log 4j의 취약점을 악용하여 악성코드를 유포하는 IP 목록입니다.18.228.7.109IP을 통해서 제가 소개한 방법을 실습해보시면 좋을 것 같습니다.

아래는 abuse IP로 검색해본 결과입니다bot Scanner, Log4 shell IOC, Malware, Hacking 등 여러 댓글이 나오고 있습니다 정상적인 IP가 아니라는 거죠.

아래 그림은 IP searchbulk 사이트에서 조회한 결과입니다.관리하지 않는 IP가 “브라질, 상파울루”에서 세션이 연결된 흔적이 있으면 ISP가 아마존에서도 확인해야 합니다.

이밖에바이러스토탈,하이브리드아날리시스등IP를확인하는방법으로애널리스트마다다양한방법이있는데요.

본 포스팅에서 소개한 내용은 내가 직접 분석할 때 사용하는 방법으로 네트워크 접속 기록과 무료 사이트를 통해 공격자, 악성, 의심, 비정상 IP를 확인하는 방법이었습니다.그러나 가장 중요한 것은 담당자에게 정확한 확인을 구하는 것입니다.#IP확인법 #IP확인 #의심IP확인 #공격자IP #이상IP #네트워크접속확인 #네트워크해킹확인 #해킹시 #해킹확인 #백도어접속확인 #백도어접속 #악성코드접속확인 #IPsearcch #IPsearchbulk #Abuseip #망성코드접속확인 #네트워크이상 #네트워크IPsearch #네트워크이상포트연결 #IPsearchbulk #Abuseip확인